今天要介紹AES中每個round的步驟

AES會先用一個4x4的矩陣來把要加解密的原文,矩陣中的每個元素都是一個bytes也就是8bits,所以總共16x8=128bits,接者與roundkey(也是4x4矩陣)的對應元素做xor運算,舉例來說:a00(原文矩陣的第1row,第1column)

和b00(key矩陣第1row,第1column)做xor運算以此類推

s=原文

k=roundkey

def add_round_key(s, k):

ret_matr=[]

for i in range(4):

tmp=[]

for j in range(4):

x=s[i][j]^k[i][j]

tmp.append(x)

ret_matr.append(tmp)

return ret_matr

把原文4x4的矩陣中的每個元素透過一個矩陣S_box來替換,能避免代數性質的攻擊

bij=Sbox[aij]

其中Sbox是固定且公開的

s_box = (

0x63, 0x7C, 0x77, 0x7B, 0xF2, 0x6B, 0x6F, 0xC5, 0x30, 0x01, 0x67, 0x2B, 0xFE, 0xD7, 0xAB, 0x76,

0xCA, 0x82, 0xC9, 0x7D, 0xFA, 0x59, 0x47, 0xF0, 0xAD, 0xD4, 0xA2, 0xAF, 0x9C, 0xA4, 0x72, 0xC0,

0xB7, 0xFD, 0x93, 0x26, 0x36, 0x3F, 0xF7, 0xCC, 0x34, 0xA5, 0xE5, 0xF1, 0x71, 0xD8, 0x31, 0x15,

0x04, 0xC7, 0x23, 0xC3, 0x18, 0x96, 0x05, 0x9A, 0x07, 0x12, 0x80, 0xE2, 0xEB, 0x27, 0xB2, 0x75,

0x09, 0x83, 0x2C, 0x1A, 0x1B, 0x6E, 0x5A, 0xA0, 0x52, 0x3B, 0xD6, 0xB3, 0x29, 0xE3, 0x2F, 0x84,

0x53, 0xD1, 0x00, 0xED, 0x20, 0xFC, 0xB1, 0x5B, 0x6A, 0xCB, 0xBE, 0x39, 0x4A, 0x4C, 0x58, 0xCF,

0xD0, 0xEF, 0xAA, 0xFB, 0x43, 0x4D, 0x33, 0x85, 0x45, 0xF9, 0x02, 0x7F, 0x50, 0x3C, 0x9F, 0xA8,

0x51, 0xA3, 0x40, 0x8F, 0x92, 0x9D, 0x38, 0xF5, 0xBC, 0xB6, 0xDA, 0x21, 0x10, 0xFF, 0xF3, 0xD2,

0xCD, 0x0C, 0x13, 0xEC, 0x5F, 0x97, 0x44, 0x17, 0xC4, 0xA7, 0x7E, 0x3D, 0x64, 0x5D, 0x19, 0x73,

0x60, 0x81, 0x4F, 0xDC, 0x22, 0x2A, 0x90, 0x88, 0x46, 0xEE, 0xB8, 0x14, 0xDE, 0x5E, 0x0B, 0xDB,

0xE0, 0x32, 0x3A, 0x0A, 0x49, 0x06, 0x24, 0x5C, 0xC2, 0xD3, 0xAC, 0x62, 0x91, 0x95, 0xE4, 0x79,

0xE7, 0xC8, 0x37, 0x6D, 0x8D, 0xD5, 0x4E, 0xA9, 0x6C, 0x56, 0xF4, 0xEA, 0x65, 0x7A, 0xAE, 0x08,

0xBA, 0x78, 0x25, 0x2E, 0x1C, 0xA6, 0xB4, 0xC6, 0xE8, 0xDD, 0x74, 0x1F, 0x4B, 0xBD, 0x8B, 0x8A,

0x70, 0x3E, 0xB5, 0x66, 0x48, 0x03, 0xF6, 0x0E, 0x61, 0x35, 0x57, 0xB9, 0x86, 0xC1, 0x1D, 0x9E,

0xE1, 0xF8, 0x98, 0x11, 0x69, 0xD9, 0x8E, 0x94, 0x9B, 0x1E, 0x87, 0xE9, 0xCE, 0x55, 0x28, 0xDF,

0x8C, 0xA1, 0x89, 0x0D, 0xBF, 0xE6, 0x42, 0x68, 0x41, 0x99, 0x2D, 0x0F, 0xB0, 0x54, 0xBB, 0x16,

)

# s是原文

def sub_bytes(s, sbox=s_box):

ret=[]

for a in s:

for b in a:

ret.append(sbox[b])

return ret

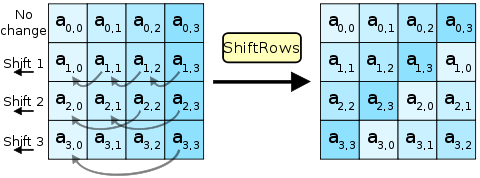

把矩陣中的每個元素左位移一個固定距離(根據第幾row來決定位移量),AES中以第1row偏移0,第2row偏移1以此規則下去,如果超出範圍則移到尾部例如:

a10,a11,a12,a13左移一格成a11,a12,a13,a10

超野蠻寫法

def shift_rows(s):

s[0][1], s[1][1], s[2][1], s[3][1] = s[1][1], s[2][1], s[3][1], s[0][1]

s[0][2], s[1][2], s[2][2], s[3][2] = s[2][2], s[3][2], s[0][2], s[1][2]

s[0][3], s[1][3], s[2][3], s[3][3] = s[3][3], s[0][3], s[1][3], s[2][3]

把一個column中的4個元素當作1,x,x^2,x^3的係數,在和3x^3+x^2+x+2在mod x^4+1下做相乘

但由於c為6次多項式所以要做mod x^4+1來回到3次多項式

x^i mod (x^4+1)=x^(i mod 4),由於mod 4必小於等於3所以回到3次多項式的範圍

很難對八(我覺得好難),所以我是背矩陣表達式

d是結果,b是原本column的元素

這些就是一個round的基本步驟,一樣要做好幾rounds來完成加密

至於AES的roundkey還在研究中QQ,以後找時間再補齊